2021. 2. 4. 16:17ㆍctf-d

이번에 풀 문제다. 디스크 이미지 파일인것 같아서 ftk imager로 열어보았다.

이미지 마운트를 하려 했으나 잘 안되서 그냥 추가해서 FTK imager 에서 열어보았다.

여니깐 위 사진처럼 나온다. 문제에서 문서를 외부로 업로드한 흔적을 발견하여 스마트폰을 압수하여

조사를 한다는 컨셉인데 추가적으로 나오는 정보를 찾으면 될것이다.

나는 맨 처음 히스토리 파일을 열심히 찾았는데 찾다보니 사진이 상당히 많이 나왔다.

그래서 사진들을 위주로 찾아보니

S-Companysecurity.pdf 를 찾을 수 있었다. 이제 시간을 찾아야 한다.

cache.db 를 db browser for sqlite로 분석한다.

data_cache를 데이터 보기에서 보면 위에 사진에 나와있는 tim_folder가 나오는것을 알 수 있다.

이것을 분석하려고 레코드를 확인했는데 다음과 같이 base64로 디코딩 되어있어 해석이 힘들었다.

디코딩 후

그래서 조금 더 쉽게 볼 수 있는 방법이 없나 찾아보던 도중 plist 파일로 저장하여 plist viewer 로 보면

해석이 가능하다.

list view 로 보고 crl + f 로 tim_folder 를 찾으니 2개의 시관가 파일 크기가 나왔다.

우리가 찾아야 할 것은 수정시간, 업로드 시간, 파일 이름, 파일의 크기 이다.

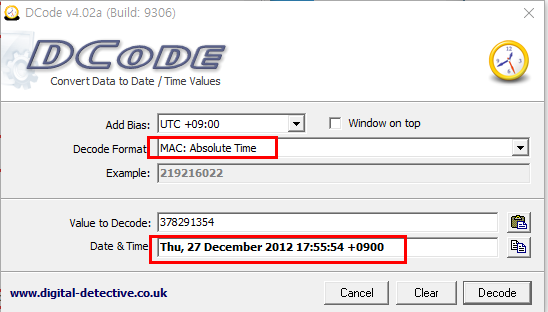

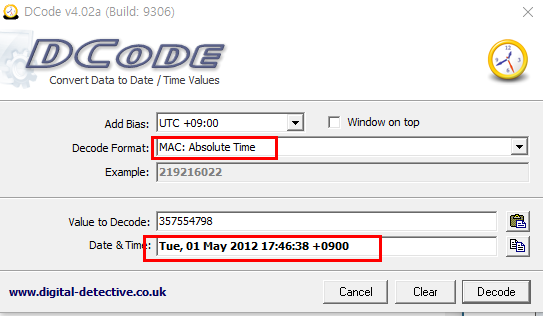

시간은 Dcode 로 변환 가능하다고 한다.

휴대폰 종류가 iphone 인것 같아서 mac: Absolute Time 으로 정하고 시간을 변환했다.

파일의 크기는 2.1MB 이므로 문제에서 요구하는 정답을 다 이어주기만 하면 끝난다 ~~

'ctf-d' 카테고리의 다른 글

| ctf-d 당신의 친구 Bob은 모의해킹 전문가이다. (0) | 2021.02.06 |

|---|---|

| ctf-d 윈도우 작업 관리자에서 우클릭... (0) | 2021.02.06 |

| ctf-d 판교 테크노벨리 k기업에서...#1#2 (0) | 2021.02.04 |

| ctf-d 이벤트 예약 웹사이트를 운영하고... #A#B#C (0) | 2021.02.04 |

| ctf-d basisSixtyFour (0) | 2021.02.03 |